Кракен тор ссылка онлайн

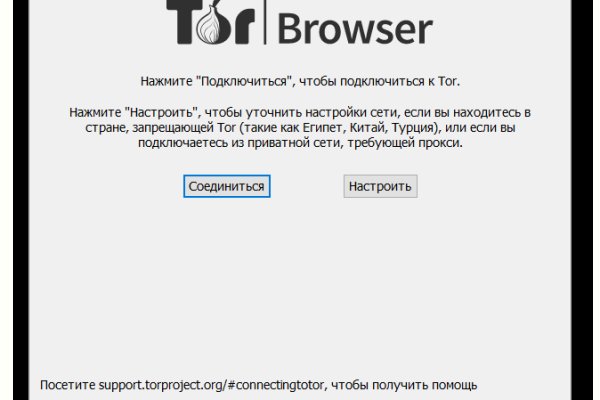

Оплата за товары и услуги принимается также в криптовалюте, как и на Гидре, а конкретнее в биткоинах. Даркмаркет направлен на работу в Российском рынке и рынках стран СНГ. Мега ТORговая площадка Ссылки Mega шоп Mega Onion (магазин Мега онион) уникальная торговая площадка в сети TOR. Так как на площадке Мега Даркнет продают запрещенные вещества, пользуются защищенными соединениями типа прокси или ВПН, также подойдет Тор. Выбрать и купить товар или услугу не составит труда. Купить его можно либо на криптовалютной бирже, либо в встроенном обменнике. Отдельного внимания стоит выбор: Любой, моментальный, предварительный заказ или только надёжный. Таким образом, интернет пользователи абсолютно с любых точек земного шара получают доступ к желаемым сайтам или интернет - магазинам. Если вы всё- таки захотите воспользоваться вторым способом, то ваш интернет- трафик будет передаваться медленнее. Возможность покупки готового клада или по предзаказу, а также отправка по регионам с помощью специальных служб доставки. Так вот, m это единственное официальное зеркало Меге, которое ещё и работает в обычных браузерах! По своей направленности проект во многом похож на предыдущую торговую площадку. Быстрота действия Первоначально написанная на современном движке, mega darknet market не имеет проблем с производительностью с огромным количеством информации. Мега нарко это Мега мусорская Mega не работает Воронеж, Владимир, Санкт-Петербург, Москва, Тамбов, Сочи, Челябинск, Астана, Саратов, Астрахань, Санкт-Петербург, Минск, Минск, вся кракен Страна. В связи с этим сотрудники портала советуют: смотреть на отзывы. Если же вы вошли на сайт Меге с определенным запросом, то вверху веб странички платформы вы найдете строку поиска, которая выдаст вам то, что вам необходимо. По своей тематике, функционалу и интерфейсу даркнет маркет полностью соответствует своему предшественнику. Для анонимзации лайткоинов применяйте биткоин миксер btc mixer Как уже было сказано, площадка Мега самый крупный центр нарко торговли в даркнете. Сайты также расположены на онион доменах работающих в Тор браузере. Подборка Обменников BetaChange (Telegram) Перейти. Из минусов то, что нет внутренних обменников и возможности покупать за киви или по карте, но обменять рубли доступ на BTC всегда можно на сторонних обменных сервисах. Мега Даркнет не работает что делать? Отойдя от темы форума, перейдем к схожей, но не менее важной теме, теме отзывов. Рабочее зеркало Mega Mega онион тор браузер Mega зеркало ссылка в обход Зайти на Mega Как зайти на onion мегу Mega тор рабочие зеркала на моментальные магазины в даркнете. После входа на площадку Hydra мы попадаем в мир разнообразия товаров. Все права защищены. Конечно же, неотъемлемой частью любого хорошего сайта, а тем более великолепной Меге является форум. Ссылка на мегу. Так же попасть на сайт Hydra можно, и обойдясь без Тора, при помощи действующего VPN, а так же если вы будете использовать нужные настройки вашего повседневного браузера. Одним из самых главных способов обхода страшной блокировки на сайте Меге это простое зеркало. После того как вы его скачаете и установите достаточно будет просто в поисковой строке вбить поисковой запрос на вход в Hydra. Отзывы о великой Меге встречаются разные. Что точно нужно учитывать при работе с Мега сайтом? Если для вас главное цена, то выбирайте в списке любой, а если для вас в приоритете место товара и вы не хотите тратить много времени тогда выбирайте вариант моментальной покупки. Онлайн системы платежей: Не работают! Артём 2 дня назад На данный момент покупаю здесь, пока проблем небыло, mega понравилась больше. Mega как покупать. Основная идея этой технологии обеспечение анонимности и безопасности в интернете, где большинство участников не доверяют друг другу. Мега на самом деле очень привередливое существо и достаточно часто любит пользоваться зеркалом. За все время работы площадки не было утечек личных данных пользователей и продавцов сайта. Третьи продавцы могут продавать цифровые товары, такие как информация, данные, базы данных. Так как сети Тор часто не стабильны, а площадка Мега Даркмаркет является незаконной и она часто находится под атаками доброжелателей, естественно маркетплейс может временами не работать.

Кракен тор ссылка онлайн - Kraken13 at сайт

Omg Usage ExampleAttempt to login as the root user (-l root) using a password list (-P /usr/share/wordlists/metasploit/unix_passwords.txt) with 6 threads (-t 6) on the given SSH server (ssh://192.168.1.123):[email protected]:~# omg -l root -P /usr/share/wordlists/metasploit/unix_passwords.txt -t 6 ssh://192.168.1.123omg v7.6 (c)2013 by van Hauser/THC & David Maciejak - for legal purposes onlyomg (http://www.thc.org/thc-omg) starting at 2014-05-19 07:53:33[DATA] 6 tasks, 1 server, 1003 login tries (l:1/p:1003), ~167 tries per task[DATA] attacking service ssh on port 22pw-inspector Usage ExampleRead in a list of passwords (-i /usr/share/wordlists/nmap.lst) and save to a file (-o /root/passes.txt), selecting passwords of a minimum length of 6 (-m 6) and a maximum length of 10 (-M 10):[email protected]:~# pw-inspector -i /usr/share/wordlists/nmap.lst -o /root/passes.txt -m 6 -M 10[email protected]:~# wc -l /usr/share/wordlists/nmap.lst5086 /usr/share/wordlists/nmap.lst[email protected]:~# wc -l /root/passes.txt4490 /root/passes.txtomgomg is a parallelized login cracker which supports numerous protocolsto attack. It is very fast and flexible, and new modules are easy to add.This tool makes it possible for researchers and security consultants toshow how easy it would be to gain unauthorized access to a systemremotely.It supports: Cisco AAA, Cisco auth, Cisco enable, CVS, FTP, HTTP(S)-FORM-GET,HTTP(S)-FORM-POST, HTTP(S)-GET, HTTP(S)-HEAD, HTTP-Proxy, ICQ, IMAP, IRC,LDAP, MS-SQL, MySQL, NNTP, Oracle Listener, Oracle SID, PC-Anywhere, PC-NFS,POP3, PostgreSQL, RDP, Rexec, Rlogin, Rsh, SIP, SMB(NT), SMTP, SMTP Enum,SNMP v1+v2+v3, SOCKS5, SSH (v1 and v2), SSHKEY, Subversion, Teamspeak (TS2),Telnet, VMware-Auth, VNC and XMPP.Installed size: 954 KB

How to install: sudo apt install omglibapr1libbson-1.0-0libc6libfbclient2libfreerdp2-2libgcrypt20libidn12libmariadb3libmemcached11libmongoc-1.0-0libpcre2-8-0libpq5libssh-4libssl1.1libsvn1libtinfo6libwinpr2-2zlib1gdpl4omgGenerates a (d)efault (p)assword (l)ist as input for THC omg[email protected]:~# dpl4omg -hdpl4omg v0.9.9 (c) 2012 by Roland Kessler (@rokessler)Syntax: dpl4omg [help] | [refresh] | [BRAND] | [all]This script depends on a local (d)efault (p)assword (l)ist called/root/.dpl4omg/dpl4omg_full.csv. If it is not available, regenerate it with'dpl4omg refresh'. Source of the default password list ishttp://open-sez.meOptions: help Help: Show this message refresh Refresh list: Download the full (d)efault (p)assword (l)ist and generate a new local /root/.dpl4omg/dpl4omg_full.csv file. Takes time! BRAND Generates a (d)efault (p)assword (l)ist from the local file /root/.dpl4omg/dpl4omg_full.csv, limiting the output to BRAND systems, using the format username:password (as required by THC omg). The output file is called dpl4omg_BRAND.lst. all Dump list of all systems credentials into dpl4omg_all.lst.Example:# dpl4omg linksysFile dpl4omg_linksys.lst was created with 20 entries.# omg -C ./dpl4omg_linksys.lst -t 1 192.168.1.1 http-get /index.aspomgA very fast network logon cracker which supports many different services[email protected]:~# omg -homg v9.3 (c) 2022 by van Hauser/THC & David Maciejak - Please do not use in military or secret service organizations, or for illegal purposes (this is non-binding, these *** ignore laws and ethics anyway).Syntax: omg [-C FILE] [-e nsr] [-o FILE] [-t TASKS] [-M FILE [-T TASKS]] [-w TIME] [-W TIME] [-f] [-s PORT] [-x MIN:MAX:CHARSET] [-c TIME] [-ISOuvVd46] [-m MODULE_OPT] [service://server[:PORT][/OPT]]Options: -R restore a previous aborted/crashed session -I ignore an existing restore file (don't wait 10 seconds) -S perform an SSL connect -s PORT if the service is on a different default port, define it here -l LOGIN or -L FILE login with LOGIN name, or load several logins from FILE -p PASS or -P FILE try password PASS, or load several passwords from FILE -x MIN:MAX:CHARSET password bruteforce generation, type "-x -h" to get help -y disable use of symbols in bruteforce, see above -r use a non-random shuffling method for option -x -e nsr try "n" null password, "s" login as pass and/or "r" reversed login -u loop around users, not passwords (effective! implied with -x) -C FILE colon separated "login:pass" format, instead of -L/-P options -M FILE list of servers to attack, one entry per line, ':' to specify port -o FILE write found login/password pairs to FILE instead of stdout -b FORMAT specify the format for the -o FILE: text(default), json, jsonv1 -f / -F exit when a login/pass pair is found (-M: -f per host, -F global) -t TASKS run TASKS number of connects in parallel per target (default: 16) -T TASKS run TASKS connects in parallel overall (for -M, default: 64) -w / -W TIME wait time for a response (32) / between connects per thread (0) -c TIME wait time per login attempt over all threads (enforces -t 1) -4 / -6 use IPv4 (default) / IPv6 addresses (put always in [] also in -M) -v / -V / -d verbose mode / show login+pass for each attempt / debug mode -O use old SSL v2 and v3 -K do not redo failed attempts (good for -M mass scanning) -q do not print messages about connection errors -U service module usage details -m OPT options specific for a module, see -U output for information -h more command line options (COMPLETE HELP) server the target: DNS, IP or 192.168.0.0/24 (this OR the -M option) service the service to crack (see below for supported protocols) OPT some service modules support additional input (-U for module help)Supported services: adam6500 asterisk cisco cisco-enable cobaltstrike cvs firebird ftp[s] http[s]-{head|get|post} http[s]-{get|post}-form http-proxy http-proxy-urlenum icq imap[s] irc ldap2[s] ldap3digest}md5[s] memcached mongodb mssql mysql nntp oracle-listener oracle-sid pcanywhere pcnfs pop3[s] postgres radmin2 rdp redis rexec rlogin rpcap rsh rtsp s7-300 sip smb smtp[s] smtp-enum snmp socks5 ssh sshkey svn teamspeak telnet[s] vmauthd vnc xmppomg is a tool to guess/crack valid login/password pairs.Licensed under AGPL v3.0. The newest version is always available at;https://github.com/vanhauser-thc/thc-omgPlease don't use in military or secret service organizations, or for illegalpurposes. (This is a wish and non-binding - most such people do not care aboutlaws and ethics anyway - and tell themselves they are one of the good ones.)These services were not compiled in: afp ncp oracle sapr3 smb2.Use omg_PROXY_HTTP or omg_PROXY environment variables for a proxy setup.E.g. % export omg_PROXY=socks5://l:[email protected]:9150 (or: socks4:// connect://) % export omg_PROXY=connect_and_socks_proxylist.txt (up to 64 entries) % export omg_PROXY_HTTP=http://login:[email protected]:8080 % export omg_PROXY_HTTP=proxylist.txt (up to 64 entries)Examples: omg -l user -P passlist.txt ftp://192.168.0.1 omg -L userlist.txt -p defaultpw imap://192.168.0.1/PLAIN omg -C defaults.txt -6 pop3s://[2001:db8::1]:143/TLS:DIGEST-MD5 omg -l admin -p password ftp://[192.168.0.0/24]/ omg -L logins.txt -P pws.txt -M targets.txt sshomg-wizardWizard to use omg from command line[email protected]:~# man omg-wizardomg-WIZARD(1) General Commands Manual omg-WIZARD(1)NAME omg-WIZARD - Wizard to use omg from command lineDESCRIPTION This script guide users to use omg, with a simple wizard that will make the necessary questions to launch omg from command line a fast and easily 1. The wizard ask for the service to attack 2. The target to attack 3. The username o file with the username what use to attack 4. The password o file with the passwords what use to attack 5. The wizard ask if you want to test for passwords same as login, null or reverse login 6. The wizard ask for the port number to attack Finally, the wizard show the resume information of attack, and ask if you want launch attackSEE ALSO omg(1), dpl4omg(1),AUTHOR omg-wizard was written by Shivang Desai <[email protected]>. This manual page was written by Daniel Echeverry <[email protected]>, for the Debian project (and may be used by others). 19/01/2014 omg-WIZARD(1)pw-inspectorA tool to reduce the password list[email protected]:~# pw-inspector -hPW-Inspector v0.2 (c) 2005 by van Hauser / THC [email protected] [https://github.com/vanhauser-thc/thc-omg]Syntax: pw-inspector [-i FILE] [-o FILE] [-m MINLEN] [-M MAXLEN] [-c MINSETS] -l -u -n -p -sOptions: -i FILE file to read passwords from (default: stdin) -o FILE file to write valid passwords to (default: stdout) -m MINLEN minimum length of a valid password -M MAXLEN maximum length of a valid password -c MINSETS the minimum number of sets required (default: all given)Sets: -l lowcase characters (a,b,c,d, etc.) -u upcase characters (A,B,C,D, etc.) -n numbers (1,2,3,4, etc.) -p printable characters (which are not -l/-n/-p, e.g. $,!,/,(,*, etc.) -s special characters - all others not within the sets abovePW-Inspector reads passwords in and prints those which meet the requirements.The return code is the number of valid passwords found, 0 if none was found.Use for security: check passwords, if 0 is returned, reject password choice.Use for hacking: trim your dictionary file to the pw requirements of the target.Usage only allowed for legal purposes.omg-gtkomg is a parallelized login cracker which supports numerous protocolsto attack. It is very fast and flexible, and new modules are easy to add.This tool makes it possible for researchers and security consultants toshow how easy it would be to gain unauthorized access to a systemremotely.It supports: Cisco AAA, Cisco auth, Cisco enable, CVS, FTP, HTTP(S)-FORM-GET,HTTP(S)-FORM-POST, HTTP(S)-GET, HTTP(S)-HEAD, HTTP-Proxy, ICQ, IMAP, IRC,LDAP, MS-SQL, MySQL, NNTP, Oracle Listener, Oracle SID, PC-Anywhere, PC-NFS,POP3, PostgreSQL, RDP, Rexec, Rlogin, Rsh, SIP, SMB(NT), SMTP, SMTP Enum,SNMP v1+v2+v3, SOCKS5, SSH (v1 and v2), SSHKEY, Subversion, Teamspeak (TS2),Telnet, VMware-Auth, VNC and XMPP.This package provides the GTK+ based GUI for omg.Installed size: 110 KB

How to install: sudo apt install omg-gtkomglibatk1.0-0libc6libgdk-pixbuf-2.0-0libglib2.0-0libgtk2.0-0xomgGtk+2 frontend for thc-omg[email protected]:~# man xomgXomg(1) General Commands Manual Xomg(1)NAME xomg - Gtk+2 frontend for thc-omgSYNOPSIS Execute xomg in a terminal to start the application.DESCRIPTION omg is a parallelized login cracker which supports numerous protocols to attack. New modules are easy to add, beside that, it is flexible and very fast. xomg is the graphical fronend for the omg(1) tool.SEE ALSO omg(1), pw-inspector(1).AUTHOR omg was written by van Hauser <[email protected]> This manual page was written by Daniel Echeverry <[email protected]>, for the Debian project (and may be used by others). 02/02/2012 Xomg(1) Edit this pagehttrackimpacket

Даже если вы перестанете использовать Freenet. Рекомендуем сохранять их в закладки, чтобы они всегда были под рукой. Мы выступаем за свободу слова. В случае проблем с магазином или продавцом (товар не был доставлен или он был украден) клиент вправе обратиться в арбитраж и потребовать возврата денег или перезаклада товара. Просто повторите еще раз или перезагрузите страницу. Onion PIC2TOR, хостинг картинок. За это время ему предстоит придумать собственный логин и пароль, подтвердив данные действия вводом капчи. Выслушав обе стороны, арбитр может принять решение в ту или иную пользу, опираясь на доводы сторон. Можно добавить второй ключ и на другие операции Теперь ваш аккаунт на Kraken защищен более надежно. Принцип работы браузера Tor В отличие от обычного браузера, который сразу же отправляет вводимые пользователем наркотики данные на сервер, позволяя третьим лицам узнавать его местоположение, в браузере Tor данные передаются через цепочку нод промежуточных узлов, раскиданных по всему миру. Завершив регистрацию, клиент может смело приступать к изучению ассортимента сайта. Официальные зеркала kraken Площадка постоянно кракен подвергается атаке, возможны долгие подключения и лаги. Символов для логина должно быть не менее семи. Купить можно было что угодно, от сим-карты до килограммов запрещённого товара. При возникновении вопросов в ходе процедуры проверки личности можно обратиться в поддержку биржи. Долларовая доходность будет зависеть от цены самого актива. Для фиатных операций пользователю придется получить одобрение сервиса на следующем уровне верификации. В этой статье перечислены некоторые из лучших темных веб-сайтов, которые вы можете безопасно посещать. Вход на Kraken (Kramp) Мы создали пошаговый алгоритм для того, чтобы войти на kramp, специально для удобства наших пользователей. Делать это совсем не сложно. Он имеет функцию, известную как CoinJoin, которая объединяет несколько монет от разных пользователей в одну транзакцию. Прямая ссылка: http wasabiukrxmkdgve5kynjztuovbg43uxcbcxn6y2okcrsg7gb6jdmbad. Выбирайте любое kraken зеркало, не останавливайтесь только на одном. Использование оригинальной ссылки. P/tor/192-sajty-seti-tor-poisk-v-darknet-sajty-tor2 *источники ссылок http doe6ypf2fcyznaq5.onion, / *просим сообщать о свежие нерабочих ссылках внизу в комментариях! Так как скачав его из сторонних источников, вы подвергаете себя риску быть раскрытым. По образу и подобию этой площадки созданы остальные. Публичный 1056568 Информационный канал теневого рынка кракен, вход зеркалаонион. Он предложит krmpcc вам дополнительный уровень конфиденциальности и анонимности для доступа к глубоким частям Интернета. Если вы не имеете опыта в работе с даркнетом на сайте есть консультанты, которые помогут настроить Tor и ваше оборудование для безопасной работы. В этом случае вы выбираете этот тип ордера и все ваши биткоины будут проданы по рынку при достижении цены в 9500. К слову, магазин не может накрутить отзывы или оценку, так как все они принимаются от пользователей, совершивших покупку и зарегистрированных с разных IP-адресов. Бывает, что с первого раза трудно правильно ввести символы, так как они не разборчивы. Onion Sigaint почтовый сервис, 50 мб бесплатно, веб-версия почты. Существует менее популярный вариант VPN поверх Tor.